Konfigurieren der

Windows-Firewall

Passiver FTP-Server und externe Firewall

Konfigurieren der Windows Firewall

Benutzen Sie die im Server 2008 integrierte Windows-Firewall müssen Sie Regeln erstellen, die den FTP-Datenverkehr erlauben.

Sie müssen dazu als Administrator oder als Benutzer mit administrativen Rechten angemeldet sein.

Diese Einstellungen können Sie in der Konsole Windows-Firewall mit erweiterter Sicherheit oder in einer Eingabeaufforderung mit erhöhten Rechten vornehmen.

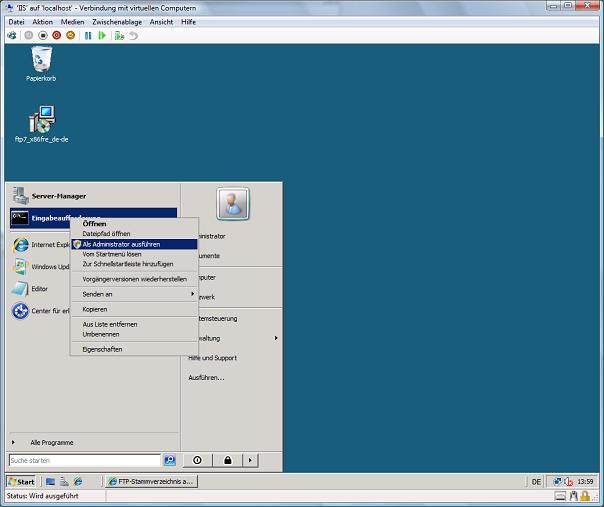

Ich beschreibe die Benutzung der Eingabeaufforderung.

Starten Sie die Eingabeaufforderu8ng mit erhöhten Rechten

Geben Sie den

Befehl

netsh advfirewall firewall add rule name="FTP

(non-SSL)" action=allow protocol=TCP dir=in localport=21

ein. Damit wird eine Regel erstellt, die

unverschlüsselten Datenverkehr auf Port 21 zulässt.

Mit dem Befehl

netsh

advfirewall set global StatefulFtp enable

wird der statusbehaftete Filter aktiviert

und das öffnen von dynamischen Ports für passives FTP ermöglicht.

Wollen Sie aktiv FTP nutzen müssen Sie

zusätzlich eine Regel erstellen die Port 20 für ausgehenden TCP Datenverkehr

öffnet.

Soll der FTP-Datenverkehr mit

Verschlüsselung geschützt werden, muss die Firewall anders konfiguriert werden.

Der statusbehaftete Filter verwirft

verschlüsselte Pakete, so dass dieser Filter abgeschaltet werden muss. Beim

Verschlüsseln wird nicht mehr das Protokoll FTP sondern SSL über FTP – FTPS

benutzt. Der einfachste Weg ist hier nicht die Erstellung von Regeln für Ports

sondern für den FTP Dienst. Dieser Dienst ftpsvc wird von einem Windows Dienst

svchost.exe gehostet, so das keine Regel für eine Anwendung erstellt werden

muss.

Geben Sie in einer Eingabeaufforderung

mit erhöhten Rechten die folgenden Befehle ein:

netsh advfirewall firewall add rule name="FTP for

IIS7" service=ftpsvc action=allow protocol=TCP dir=in

netsh advfirewall set global StatefulFtp disable

Zusätzlich muss die FTP-Site an Port 990 gebunden werden.